Hablar de ciberseguridad en los tiempos actuales se ha convertido en un tema obligado para las empresas y para las personas. Hoy que todas nuestras actividades laborales y buena parte de nuestras actividades domésticas están soportadas en tecnologías de la información, se hace indispensable conocer los riesgos y amenazas propias del intercambio de información usando medios virtuales.

Recordemos que en el 2015 las elecciones para presidente de Estados Unidos estuvieron bajo sospecha de intromisión de países extranjeros cuando la campaña de Hillary Clinton acusó a su contrincante en campaña de usar información confidencial de usuarios de Facebook para impactar negativamente los resultados del partido demócrata. Hoy la sombra de nuevos ataques cibernéticos generados desde potencias extranjeras vuelve a estar sobre la mesa.

¿QUIÉNES ESTAN DETRÁS DE LOS ATAQUES?

Estados Unidos ha acusado a Rusia de estar detrás de los ciberataques que recientemente padecieron más de 150 agencias gubernamentales y otras organizaciones del país. Además cursan investigaciones para determinar responsabilidades de ataques desde países como China, Rusia, Irán y Corea del Norte

El ataque que recientemente padeció la empresa petrolera Colonial y Pipelines, el cual produjo la suspensión temporal del transporte y entrega de combustible en varios estados del este de Estados Unidos y por el cual se pagaron a los Hackers responsables cerca de 4.4 Millones de dólares para reanudar operaciones, da muestra de la muy alta vulnerabilidad que tienen los sistemas de información, incluso de organizaciones muy poderosas, cuando se trata de ataques perpetrados y planeados con mucho tiempo de anticipación y con grados de efectividad sorprendentes.

LOS MÁS VULNERABLES

De acuerdo con el FBI y entidades de seguridad cibernética de Estados Unidos, entidades de seguridad nacional, bolsas de valores, servicios de energía, agua y teléfono, bancos y otras entidades de especial importancia para administraciones locales, son en este momento el foco principal de los ciberdelincuentes.

La situación anterior es solamente un ejemplo relevante de los cientos de intentos, muchos de ellos exitosos que hacen a diario organizaciones clandestinas promovidas y soportadas por diversos intereses y que utilizando novedosas herramientas de software, permean la seguridad de todo aquel que tenga computadores, servidores y redes que lo conectan con limitados recursos de protección.

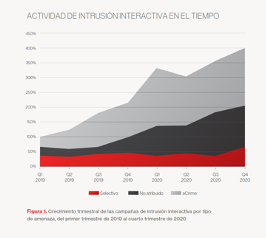

Crowdstrake, compañía de seguridad de Estados Unidos exhibe en su informe “2021Informe Global de Amenazas” (ver gráfica siguiente), un preocupante y geométrico crecimiento de amenazas trimestre a trimestre, originadas en ciberataques en todo el mundo.

Otra circunstancia que le agrega un sentido crítico a la situación es el déficit de profesionales en temas de ciberseguridad para apoyar las labores de autoprotección corporativas. Se estima según una encuesta realizada en 2020 por (ISC)2, una organización internacional sin ánimo de lucro, que solo en Estados Unidos hacen falta 359.000 puestos de estos trabajos por cubrir y el mundo 3,2 millones.

Dadas las circunstancias, es determinante que también la consciencia empiece por casa. Si están siendo vulneradas con facilidad grandes empresas de tecnología, cuyas infraestructuras le dan prelación a seguridad de sus redes, que podemos decir de los computadores que usamos desde nuestras casas y sitios remotos de trabajo y estudio.

Estos equipo están altamente expuestos a violaciones de nuestros datos, debido a que domésticamente no contamos con la información completa y oportuna para identificar las herramientas que faciliten el blindaje y control a estos riesgos.

LO QUE DEBE SABER

Se hace necesario entonces una alfabetización de todos en términos de ciberseguridad, donde los usuarios de computadores y dispositivos móviles, podamos desde nuestros hogares y sitios de trabajo, reconocer las amenazas relevantes tales como el Ransomware y otros tipos de malware de alto impacto, así como también las buenas prácticas de protección a nuestros dispositivos digitales, acciones que en la mayoría de las ocasiones, consisten en la aplicación de sencillos comandos fácilmente aplicables en nuestros equipos, que no requieren de conocimientos técnicos, pero si una actitud individual y colectiva responsable en el cuidado de los datos e información.

Estar atentos a riesgos y controles claves, ayuda a la preservación de la integridad de nuestros datos personales y laborales.

Evitar sufrir las consecuencias de ataques de secuestro de archivos, pishing, robos de dinero de nuestras cuentas de bancos, ingeniería social y otros delitos que atentan contra nuestros datos, nuestra intimidad y nuestra economía personal y familiar, inicia con la decisión de acercarnos al conocimiento de concretas acciones y recomendaciones de seguridad, que permitan desarrollar nuestras actividades diarias sin la preocupación de si lo que escribimos o recibimos a través de nuestros computadores y dispositivos móviles, está siendo compartido con otros sin nuestro conocimiento y autorización.

Es hora de prepararnos, es hora de instruirnos y de estar preparados. Es riesgo es para todos.